Office-Makros und PowerShell-Skripte signieren – Teil 2

Eigenheiten im Umgang mit signiertem Code Im ersten Teil wurde erklärt, wie man Makros und PowerShell-Skripte per Policy einschränken kann, sodass nur noch signierter Code ausgeführt wird.

Stöbern Sie durch spannende Artikel, aktuelle News und hilfreiche Tipps & Tricks unserer Expertinnen und Experten rund um die Cyber Security.

Eigenheiten im Umgang mit signiertem Code Im ersten Teil wurde erklärt, wie man Makros und PowerShell-Skripte per Policy einschränken kann, sodass nur noch signierter Code ausgeführt wird.

Code signieren und Policy einrichten Die letzten Jahre haben gezeigt, dass sich Ransomware und Banking-Trojaner wie Emotet und Co. gerne über Skripte und Makros verbreiten. Das Signieren von Skripten und insbesondere von Makros – bekannt aus der Office-Produktlinie von Microsoft – wird entsprechend immer wichtiger.

Beyond OWASP Top 10

von Christoph Baumgartner & Tobias Ellenberger Security Incidents lassen sich leider nicht immer vermeiden. Damit es Sie nicht eiskalt erwischt, erhalten Sie in diesem in der Fachzeitschrift <kes> publizierten Artikel wertvolle Tipps aus der Praxis: https://www.kes.info/archiv/leseproben/2019/incident-response/

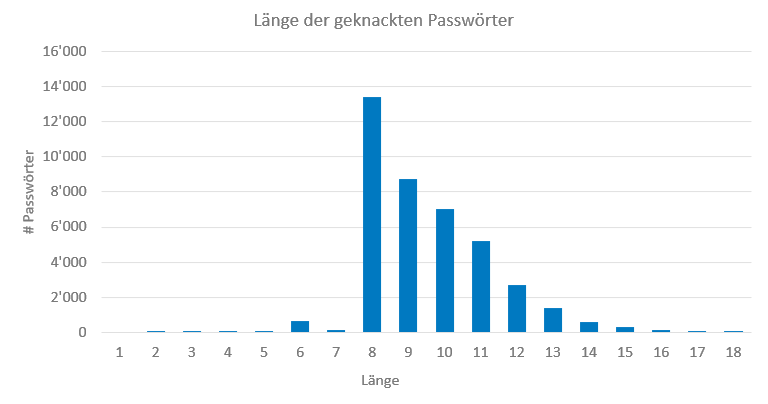

Dies ist der zweite Artikel zu Passwörtern. Über Jahre hinweg haben sich die Empfehlungen für starke Passwörter kaum verändert. Erst in letzter Zeit wurde deutlich, dass durch die bisherigen Empfehlungen gewisse Muster entstehen, die von Angreifern ausgenutzt werden können – dies führte zu einem Paradigmenwechsel bei Passwortrichtlinien.

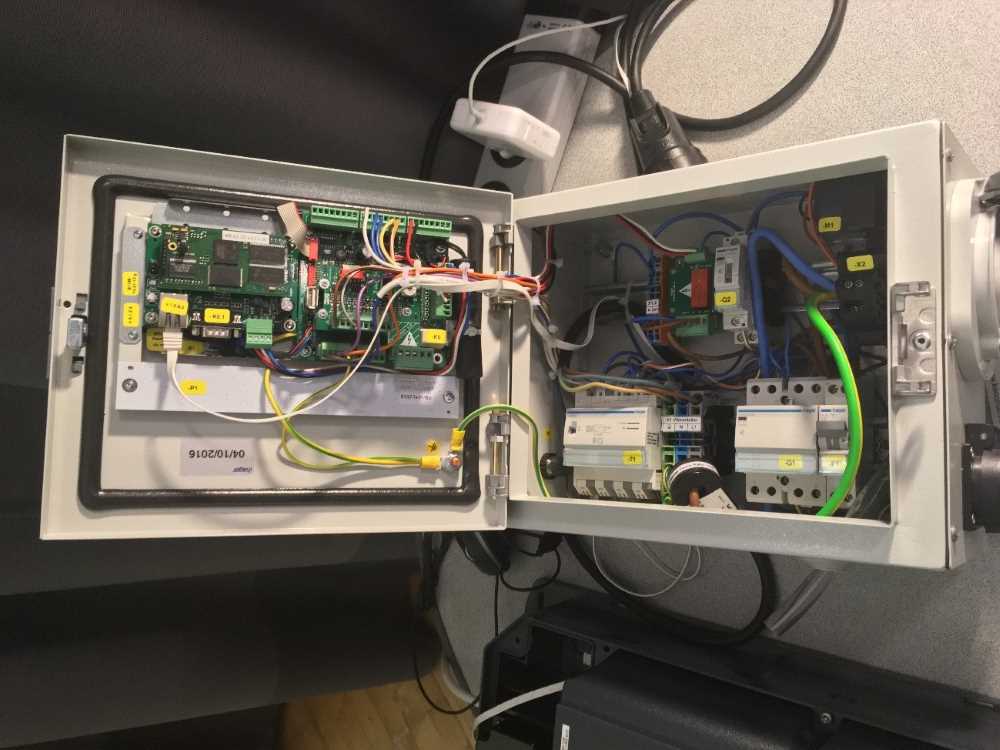

Dieser Artikel beschäftigt sich mit den OWASP Top 10 zum Internet of Things, einer Liste mit den zehn größten Sicherheitsrisiken im Bereich IoT; herausgegeben wird sie vom Open Web Application Security Project (OWASP).

Dies ist der erste von zwei Artikeln zu Passwörtern. Passwörter sind heutzutage kaum mehr wegzudenken. Lange Zeit lautete die Empfehlung, Passwörter möglichst komplex zu gestalten – in letzter Zeit hat sich dies jedoch ein wenig verändert: «Lang statt komplex!» lautet neu die Devise.

SRF zeigt Beitrag über den Angriff auf Karten mit Kontaktlos-Funktion in der Sendung «Kassensturz»

Dieser Artikel beschäftigt sich mit den OWASP Top 10 zum Internet of Things, einer Liste mit den zehn größten Sicherheitsrisiken im Bereich IoT; herausgegeben wird sie vom Open Web Application Security Project (OWASP).

Die Definition des passenden Testscopes im Rahmen von Security Audits stellt Kunden häufig vor erhebliche Herausforderungen.

Nie mehr Aktuelles über Cyber-Security-Themen verpassen? Dann melden Sie sich für unseren Newsletter an.

Dann abonnieren Sie jetzt unseren Newsfeed auf LinkedIn und melden sich für den Newsletter an

Nichts verpassen! Melden Sie sich für unseren kostenlosen Newsletter an.

Erreichbarkeit von Montag bis Freitag 08.00 – 18.00 Uhr (Ausnahme: Kunden mit SLA – Bitte über die 24/7 IRR-Notfallnummer anrufen).

Privatpersonen wenden sich bitte an Ihren IT-Dienstleister des Vertrauens oder die lokale Polizeidienststelle.

Weitere Informationen zu unseren DFIR-Services finden Sie hier: