In der digitalen Welt sind Unternehmen ständig neuen Bedrohungen ausgesetzt. Zu den heimtückischen Formen solcher Bedrohungen zählen Phishing-Angriffe, denn ein unscheinbarer Klick auf eine E-Mail kann verheerende Folgen haben – von finanziellen Verlusten bis hin zu Datenschutzverletzungen.

Doch was genau verbirgt sich hinter dem Begriff «Phishing»? Welche Methoden nutzen Cyberkriminelle, um vertrauliche Informationen zu stehlen? Und vor allem: Wie können Unternehmen ihre Mitarbeiter effektiv sensibilisieren und im Ernstfall richtig reagieren?

In diesem Blogbeitrag zeigen wir Ihnen, warum Wachsamkeit und Schulung unerlässlich sind, und geben Ihnen wertvolle Tipps an die Hand, um Ihr Unternehmen vor der wachsenden Gefahr von Phishing zu schützen.

Inhaltsverzeichnis

Was ist Phishing?

Phishing ist eine betrügerische Technik, bei der sich die Täter als legitime Absender ausgeben, um vertrauliche Daten wie Anmeldeinformationen, Kreditkartendetails oder Unternehmensinformationen zu erlangen. Der Begriff «Phishing» ist die Kombination der Wörter «password harvesting» (das Sammeln von Passwörtern) und «fishing» (fischen), was die Methode des «Angelns» nach Informationen symbolisiert.

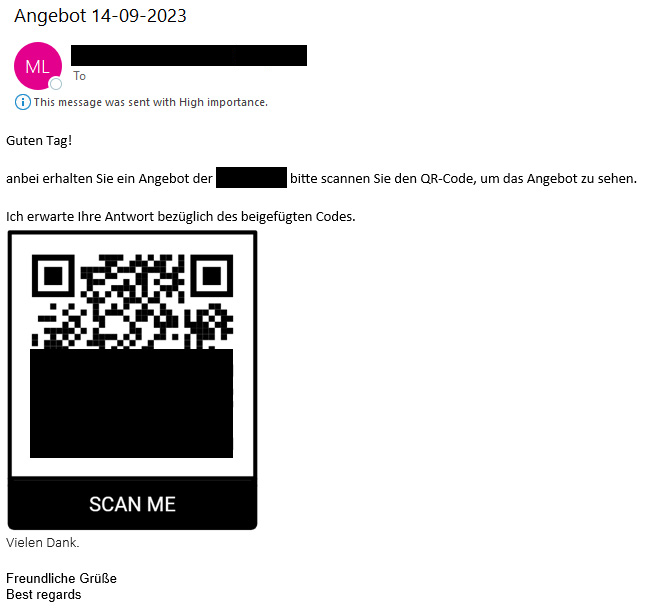

Bei dieser Art von Betrug werden gefälschte E-Mails oder Nachrichten verschickt, die vortäuschen, von seriösen Organisationen oder Personen zu stammen. Dabei handelt sich um eine Form des Social Engineerings. Diese Nachrichten verleiten die Empfänger dazu, auf manipulierte Links zu klicken oder beispielsweise einen QR-Code zu scannen (siehe Grafik).

Aus Sicht der Angreifer sollen die Nachrichten die Empfänger dazu bringen, sensible Daten zu teilen oder diese auf gefälschten Webseiten einzugeben. Ziel ist es, direkten Zugang zu wichtigen Konten zu erhalten oder Malware zu installieren.

Neben gefälschten Webseiten und E-Mails können Phishing-Angriffe auch über Telefonanrufe (Vishing) oder Textnachrichten (Smishing) durchgeführt werden, wobei die Angreifer äusserst überzeugend wirken können. Die Folgen solcher Angriffe sind weitreichend und umfassen finanzielle Verluste, Identitätsdiebstahl sowie ernsthafte Sicherheitsverletzungen in Organisationen. Phishing kann als Vorstufe für weiterführende Cyberangriffe dienen. Dabei dringen Kriminelle in Unternehmenssysteme ein, um Daten zu stehlen oder Ransomware zu verbreiten, die wiederum zur Verschlüsselung von Daten und Lösegeldforderungen führt.

Welche Arten von Phishing gibt es?

Phishing-Methoden variieren stark in ihrer Ausführung und reichen von grossangelegten Kampagnen bis hin zu gezielten Attacken auf Individuen. Ein tiefgehendes Verständnis dieser Methoden ist essenziell für einen effektiven Schutz. Es wird zwischen den folgenden vier Phishing-Arten unterschieden:

Spear Phishing richtet sich gegen spezifische Personen, Organisationen oder Unternehmen. Cyberkriminelle sammeln detaillierte Informationen über ihre Ziele, um massgeschneiderte und überzeugende Nachrichten zu erstellen. Ihr Ziel ist es, sensible Daten zu stehlen oder Zugang zu geschützten Netzwerken zu erhalten. Detailliertere Informationen zu Spear-Phishing-Angriffen finden Sie in unserem Artikel «Was ist Spear-Phishing? – Definition und Prävention».

Whaling, auch bekannt als die «grossen Fische», fokussiert sich auf hochrangige Führungskräfte eines Unternehmens, die wegen ihres Zugangs zu besonders sensiblen Informationen ins Visier genommen werden. Um die in der Regel hohen Sicherheitsvorkehrungen dieser Ziele zu umgehen, bedienen sich die Angreifer raffinierter Techniken.

Smishing, oder SMS-basiertes Phishing, beschreibt das Senden von Textnachrichten mit bösartigen Links oder Aufforderungen zur Preisgabe persönlicher Daten. Dies geschieht oft unter dem Vorwand verlockender Angebote, die von vertrauenswürdigen Quellen zu stammen scheinen.

Vishing, auch Voice Phishing genannt, nutzt Telefonanrufe, um an persönliche oder finanzielle Informationen zu gelangen. Die Täter schaffen eine Atmosphäre der Dringlichkeit und Authentizität, um Opfer zur Herausgabe sensibler Daten zu bewegen.

9 Erkennungsmerkmale von Phishing-Nachrichten

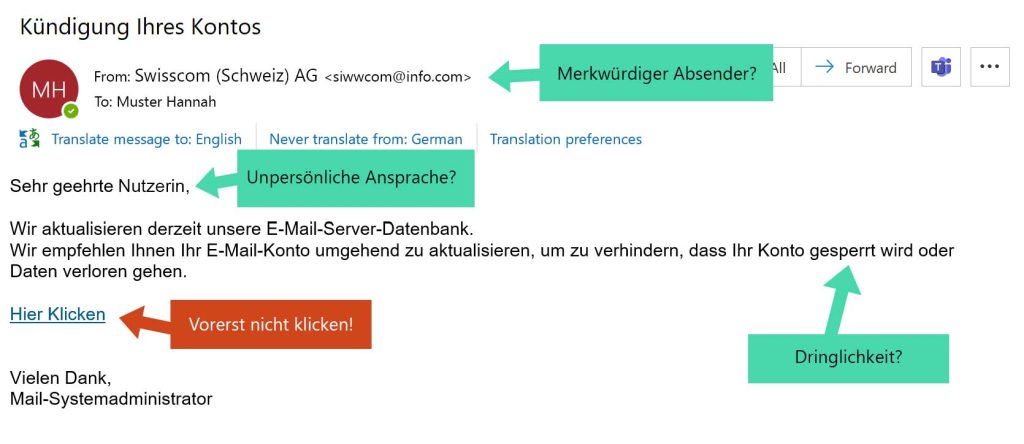

Trotz der zunehmenden Raffinesse gibt es charakteristische Phishing-Merkmale, die Ihnen helfen, einen solchen Betrugsversuch zu erkennen und sich vor einer Kompromittierung Ihres Benutzerkontos, Datenverlust oder anderen Sicherheitsrisiken zu schützen.

- Ungewöhnliche Absender: Seien Sie vorsichtig bei Nachrichten unbekannter Absender. Aber auch bekannte Kontakte können kompromittiert worden sein und folglich für Phishing missbraucht werden.

- Druckausübung: Phishing-Versuche erzeugen oft eine Dringlichkeit, um Sie zu vorschnellen Handlungen zu verleiten. Seien Sie skeptisch bei Nachrichten mit knappen Fristen.

- Verdächtige Links und Anhänge: Klicken Sie nicht auf Links oder öffnen Sie keine Anhänge, die verdächtig erscheinen, insbesondere wenn die Nachricht von einem unbekannten Absender kommt. Bewegen Sie den Mauszeiger über Links, ohne darauf zu klicken, um die tatsächliche URL in der Vorschau zu sehen. Dies hilft Ihnen zu erkennen, ob der Link zu einer verdächtigen Webseite führt. Seien Sie auch vorsichtig bei PDF-Anhängen. Öffnen Sie diese nur, wenn sie von vertrauenswürdigen Quellen stammen. Es gibt Tools und Techniken, die das Überprüfen von PDF-Dateien auf schädliche Inhalte ermöglichen, bevor Sie diese öffnen.

- Aufforderung zur Preisgabe sensibler Daten: Misstrauen Sie Aufforderungen zur Eingabe persönlicher oder finanzieller Informationen. Offizielle Stellen fragen selten per E-Mail nach solchen Daten.

- Generische Anreden: Die Verwendung unpersönlicher oder allgemeiner Anreden kann ein Hinweis auf Phishing sein.

- Schreibfehler und ungewöhnliche Formulierungen: Rechtschreib- und Grammatikfehler oder ein seltsamer Schreibstil sind ebenfalls Warnsignale.

- Nachrichten in Fremdsprachen: Seien Sie wachsam bei nicht erwarteten Nachrichten in einer für den Absender untypischen Sprache.

- Logikfehler in der Kommunikation: Unplausible Anfragen oder unerwartete Nachrichten von Personen und Unternehmen, mit denen Sie aktuell nicht in Kontakt stehen, sind verdächtig.

- Diskrepanzen bei der E-Mail-Adresse des Absenders: Überprüfen Sie die E-Mail-Adresse des Absenders genau. Selbst wenn der Name vertraut erscheint, kann eine abweichende E-Mail-Adresse darauf hinweisen, dass es sich um einen Betrugsversuch handelt.

Phishing-E-Mails können selbst namentliche Anreden verwenden, bekannte Logos imitieren und den Schreibstil echter Kommunikation nachahmen. Deshalb ist es wichtig, nicht nur den Inhalt, sondern auch den Kontext, den technischen Aufbau und die Plausibilität der Anfrage zu prüfen. Bei Unsicherheit ist es ratsam, über einen anderen bekannten Kommunikationsweg mit der betreffenden Person oder dem Unternehmen Kontakt aufzunehmen, um die Legitimität der Nachricht zu bestätigen.

Unten sehen Sie eine Infografik, die die wichtigsten Erkennungsmerkmale von Phishing-Nachrichten visuell darstellt:

So schützen Sie Ihr Unternehmen vor Phishing

Um Ihr Unternehmen effektiv vor Phishing zu schützen, ist es entscheidend, bestimmte Sicherheitsmassnahmen zu beachten und ein hohes Mass an Aufmerksamkeit zu wahren. Die folgenden Richtlinien und Tipps helfen Ihrem Unternehmen und Ihren Mitarbeitenden, sicher zu bleiben.

- Überprüfen Sie die URL: Stellen Sie sicher, dass die Webadressen authentisch sind. Speichern Sie häufig besuchte Log-in-Seiten als Lesezeichen und vermeiden Sie das Klicken auf Links in verdächtigen E-Mails. Der Zugriff auf Dienste sollte möglichst direkt über die offizielle Webseite erfolgen.

- Seien Sie vorsichtig mit persönlichen Daten: Sensible Informationen wie Passwörter oder Kreditkartendetails sollten niemals per E-Mail weitergegeben werden. Im Zweifelsfall ist es sicherer, den Absender direkt zu kontaktieren.

- Seien Sie zurückhaltend mit Downloads und Anhängen: Vermeiden Sie das Aufrufen von Downloadlinks und öffnen Sie keine Anhänge aus unbekannten oder verdächtigen E-Mails, um das Risiko einer Malware-Infektion zu minimieren.

- Bewahren Sie eine gesunde Skepsis: Seien Sie besonders vorsichtig bei unerwarteten E-Mails, vor allem, wenn diese zur Eingabe persönlicher Informationen auffordern.

- Nutzen Sie Zwei-Faktor-Authentifizierung (2FA): Die Aktivierung der 2FA bietet einen zusätzlichen Schutz für Ihre Konten.

- Überprüfen Sie die Identität bei telefonischen Anfragen: Seien Sie bei Vishing-Anrufen vorsichtig und überprüfen Sie die Identität des Anrufers, bevor Sie persönliche Informationen preisgeben. Zweifelhafte Anrufe sollten umgehend beendet werden.

- Definieren Sie einen Prozess für das Melden verdächtiger E-Mails: Richten Sie eine zentrale Meldestelle ein und integrieren Sie, wenn möglich, einen Phishing-Meldebutton in E-Mail-Programmen wie Outlook. Dies ermöglicht es Mitarbeitenden, verdächtige E-Mails schnell und effizient zu melden.

- Implementieren Sie Blocklisten für schädliche URLs: Nutzen Sie Security Feeds wie Feodo Tracker und ThreatFox, um diese in Ihre Netzwerk-Gateways (Proxy, Firewall usw.) einzuspeisen. Dies hilft, den Zugriff auf bekannte schädliche URLs zu blockieren und Ihr Netzwerk zu schützen.

- Blockieren Sie gefährliche Dateierweiterungen: Bestimmte Dateierweiterungen sind häufig mit Malware verbunden. Konfigurieren Sie Ihre E-Mail-Gateways entsprechend, um Anhänge mit solchen Erweiterungen automatisch zu blockieren.

- Halten Sie Ihre Software auf dem neuesten Stand: Regelmässige Updates Ihrer Software und Betriebssysteme sind essenziell. Solche Aktualisierungen schliessen Sicherheitslücken und reduzieren das Risiko der Ausnutzung von Schwachstellen. Die Verwendung von Antivirus-Programmen und Firewalls stärkt Ihren Schutz vor Malware zusätzlich.

- Optimieren Sie Ihren Spam-Filter und kennzeichnen Sie externe E-Mails: Durch die Anpassung Ihres Spam-Filters können Phishing-Versuche und unerwünschte E-Mails effektiver gefiltert werden. Die Kennzeichnung von E-Mails als «Extern», die von ausserhalb Ihrer Organisation stammen, sensibilisiert Mitarbeitende und steigert die Wachsamkeit gegenüber potenziellen Bedrohungen.

Durch die Umsetzung dieser Massnahmen und die fortlaufende Sensibilisierung und Schulung Ihrer Mitarbeitenden stärken Sie die Abwehrkräfte Ihres Unternehmens gegen Phishing. Investitionen in Cyber Security Awareness sind essenziell, um Ihr Team auf die Erkennung und Abwehr von Phishing-Angriffen sowie weiteren Cyberbedrohungen vorzubereiten. Ein proaktiver Ansatz in der Cybersicherheit hält Ihr Unternehmen sicher und wettbewerbsfähig.

Notfallmassnahmen nach einem Phishing-Angriff

Sollten Sie feststellen, dass Sie Opfer eines Phishing-Angriffs geworden sind, müssen Sie sofort gezielte Massnahmen ergreifen, um den Schaden zu minimieren.

- Identifizieren Sie die betroffenen Benutzer: Ermitteln Sie umgehend, welche Benutzer betroffen sind. Dies ist entscheidend, um den Umfang des Angriffs zu verstehen.

- Überprüfen Sie auf weitere Betroffene im Unternehmen: Prüfen Sie, ob die Phishing-E-Mail an weitere Personen im Unternehmen gesendet wurde. Falls ja, sollten diese E-Mails umgehend gelöscht werden, um eine weitere Interaktion zu verhindern.

- Analysieren Sie durchgeführte Aktionen: Klären Sie, ob und welche Aktionen bereits durchgeführt wurden, z.B. das Klicken auf Links, das Öffnen von Anhängen, die Eingabe von Zugangsdaten usw.

- Setzen Sie Passwörter zurück und ergreifen Sie Sicherheitsmassnahmen: Abhängig von den durchgeführten Aktionen sollten Passwörter umgehend zurückgesetzt, alle aktiven Sitzungen beendet (mindestens eine Stunde warten), die Mehrfaktorauthentifizierung (MFA) zurückgesetzt und ein Sicherheitsscan auf den Systemen durchgeführt werden.

- Bewerten Sie die Auswirkungen des Phishing-Angriffs: Bestimmen Sie die Auswirkungen des Phishing-Angriffs, wie finanziellen Schaden oder den Verlust sensibler Daten.

- Informieren Sie entsprechende Parteien: Basierend auf den festgestellten Auswirkungen sollten relevante Parteien informiert werden, z.B. Banken, Kunden und andere Stakeholder, insbesondere wenn deren Daten kompromittiert wurden.

- Eskalieren Sie den Incident: Im Falle der Kompromittierung eines Kontos oder Systems sollten Sie einen Incident an Ihre interne Sicherheitsstelle oder an externe Partner eskalieren, um spezialisierte Unterstützung zu erhalten.

- Isolieren Sie betroffene Systeme: Falls Systeme mit Malware infiziert wurden, isolieren Sie diese umgehend, um eine weitere Ausbreitung zu verhindern.

- Kommunizieren Sie intern: Informieren Sie Ihre Mitarbeitenden über den Vorfall und die ergriffenen Massnahmen, um das Bewusstsein für die Bedrohung zu schärfen und weitere Präventionsmassnahmen zu fördern.

- Nehmen Sie Kontakt zu Dienstleistern auf: Informieren Sie gegebenenfalls Ihren IT-Dienstleister, um die Sicherheit Ihrer Daten und Systeme zu erhöhen, und arbeiten Sie eng mit Ihren Finanzinstituten zusammen, um Zugänge zu sperren oder zu überwachen.

- Melden Sie den Vorfall: Informieren Sie das zuständige Bundesamt für Sicherheit in der Informationstechnik (BSI) in Deutschland oder das Bundesamt für Cybersicherheit (BACS) in der Schweiz über den Vorfall.

Durch Umsetzen dieser Schritte können Sie im Ernstfall eine angemessene Reaktion sicherstellen und die Auswirkungen eines Phishing-Angriffs eindämmen. Gleichzeitig sollten Sie Ihre Mitarbeitenden fortlaufend sensibilisieren und schulen, um die Widerstandsfähigkeit Ihres Unternehmens gegen Bedrohungen weiter zu stärken. Eine proaktive Sicherheitsstrategie, begleitet von regelmässigen Systemupdates und fortlaufenden Cyber-Security-Schulungen, ist enorm wichtig, um Ihr Unternehmen langfristig zu schützen.

Fazit

Phishing ist eine komplexe und kontinuierliche Bedrohung, die Unternehmen aller Grössen und Branchen betrifft. Ein tiefes Verständnis für Phishing, dessen Erkennung und effektive Gegenmassnahmen sind entscheidend für einen wirksamen Schutz. Wichtig ist die Fähigkeit, Phishing-Versuche anhand ihrer charakteristischen Merkmale zu erkennen. Unternehmen sollten darüber hinaus regelmässige Sicherheitsupdates durchführen, Zwei-Faktor-Authentifizierung anwenden, sensible Daten schützen und eine Kultur der Wachsamkeit fördern.

Ist es bereits zu einem Phishing-Angriff gekommen, sind schnelles Handeln und das Ergreifen von Massnahmen wie das Identifizieren betroffener Benutzer sowie das Zurücksetzen von Passwörtern unerlässlich. Die Meldung des Vorfalls unterstützt die Wiederherstellung der Sicherheit.

Kontinuierliche Schulungen fördern die Kompetenz der Mitarbeitenden in Bezug auf Cybersicherheit und ein effektiver Incident Response Plan stellt im Ernstfall eine schnelle Reaktion sicher. Um Ihre Sicherheit weiter zu stärken, bieten wir massgeschneiderte Dienstleistungen an. Unser Incident Response Retainer bietet im Fall einer Cyberattacke schnelle Unterstützung, um Schäden zu minimieren. Gleichzeitig erhöht unsere Cyber Security Academy durch gezielte Schulungen das Cybersicherheitsbewusstsein Ihrer Mitarbeitenden, was sie zur wichtigsten Verteidigungslinie gegen Angriffe macht.