Unerwünschte E-Mails, SMS und andere digitale Nachrichten, auch als «Spam» bekannt, sind ein leidiges Übel und gehören zu unserem digitalen Alltag. Heutzutage erhalten wir alle regelmässig unerwünschte Nachrichten (Spam), die nicht bloss Werbung sind, sondern uns ganz bewusst zu einer Handlung verleiten wollen, die weitreichende Konsequenzen haben kann.

In vielen Fällen werden wir in der Nachricht dazu aufgefordert, eine Internetadresse aufzurufen.

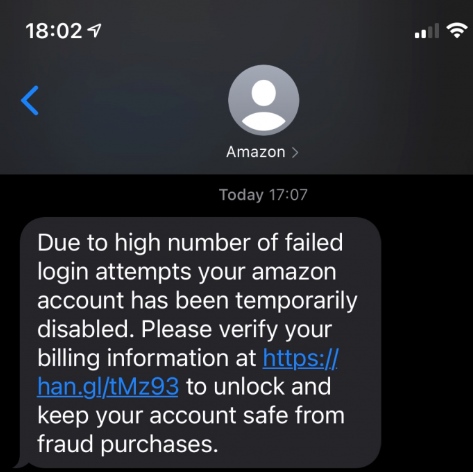

Wie auch bei der oben gezeigten SMS ist für die Empfängerin oder den Empfänger nicht immer eindeutig klar, ob es sich um eine legitime Nachricht oder doch Schlimmeres handelt. Gerade wenn Sie sich nicht sicher sind, sollten Sie auf jeden Fall vermeiden, die Webseite mit Ihren Alltagsgeräten zu besuchen: Die Webseite könnte dazu genutzt werden, einen Angriffsversuch, z. B. gegen Ihren Browser, durchzuführen oder Sie durch den automatischen Download einer Datei dazu zu bewegen, diese zu öffnen. Ein Blick auf die verlinkte Webseite würde Ihnen vermutlich aber sofort Aufschluss darüber geben, wie wahrscheinlich es sich dabei um eine erwünschte oder unerwünschte Nachricht handelt.

Wie können Sie also auf einem möglichst einfachen und sicheren Weg herausfinden, ob es sich um Spam handelt oder nicht?

In solchen Situationen ist urlscan.io eine sehr nützliche und kostenfreie Ressource im Internet, die auch wir gerne bei unseren Kurzanalysen einsetzen. Das Tool bietet eine Vielzahl von Funktionen, auf die wir in kommenden DFIR, einfach-Beiträgen zurückkommen werden. Heute fokussieren wir uns darauf, einen ersten Blick auf die Webseite in der erhaltenen Nachricht zu werfen und so die Legitimität der Nachricht einzuschätzen.

Das Vorgehen ist denkbar einfach: Sie besuchen urlscan.io, geben die in der Nachricht enthaltene Internetadresse, die sogenannte URL, in das Feld «URL to scan» (1) ein und klicken auf die Schaltfläche «Public Scan» (2).

Achtung: Es handelt sich um einen öffentlichen «Scan»! Damit ist für die ganze Welt einsehbar, dass die von Ihnen eingegebene Internetadresse in urlscan.io überprüft und besucht wurde. Sie sollten daher darauf verzichten, sensible Internetadressen einzugeben, z. B. solche mit Ihrer E-Mail-Adresse oder Namen in der Adresse. Vermeiden Sie am besten vorerst auch die Eingabe «kryptisch» aussehender oder langer Adressen, wie https://example.org/?q=c2Vocmd1dHNpZXdpc3Nlbndhc2Jhc2U2NGlzdCE%3D&, da diese sensible Informationen über Sie in kodierter Form enthalten können.

Hierauf werden wir in einem zukünftigen DFIR, einfach-Beitrag zurückkommen.

Sobald der Scan abgeschlossen ist, erhalten Sie eine Vielzahl wertvoller Informationen.

urlscan.io weist uns sofort darauf hin, dass es sich in diesem Fall wahrscheinlich um eine böswillige Webseite handelt. Sowohl das «urlscan.io Verdict» als auch «Google Safe Browsing» stufen die Webseite als «Potentially Malicious» respektiv «Malicious» ein (orangefarbene Box links unten im obigen Screenshot). Dies ist ein sehr wertvoller Hinweis, der ernst genommen werden sollte und unsere Einschätzung ergänzt. Gerade bei erst kürzlich veröffentlichten Webseiten können wir uns aber nicht alleinig auf diese beiden Einschätzungen verlassen. Dazu mehr in einem künftigen DFIR, einfach-Beitrag.

Aus diesem Grund folgt wie auch bei unseren Untersuchungen zunächst ein Blick auf die Aufnahme der Webseite («Screenshot»). Dieses Bild hilft dabei, den Link und damit auch die Spam-Nachricht schnell einzuordnen. In diesem Fall scheint es sich mindestens um Phishing zu handeln, also den Versuch Nutzerdaten der Empfängerin oder des Empfängers zu stehlen: Es ist ein Anmeldeformular für Amazon zu sehen, das unter einer diesem Unternehmen fremden Internetadresse bereitgestellt wird (rot hervorgehobene Elemente im obigen Screenshot). Die Nachricht sollte also ignoriert und bestenfalls gleich gelöscht werden. Solange die Empfängerin oder der Empfänger die Webseite nicht besucht und damit nicht interagiert hat, ist dies ausreichend.

DFIR, einfach

Ganz unabhängig, ob Sie als IT-Mitarbeiterin oder -Mitarbeiter tagtäglich IT-Systeme gegen Cyber-Angriffe und deren Nutzer verteidigen oder einfach neugierig sind, wie digitale Forensik funktioniert und Informationssicherheitsvorfälle bewältigt werden: Hier sind Sie richtig! Unter dem Titel «DFIR, einfach» veröffentlichen unsere Expertinnen und Experten des Oneconsult International Computer Security Incident Response Team (OCINT-CSIRT) Beiträge, die Sie als freiwillige IT-Security-Feuerwehr in Ihrem Unternehmen weiterbilden. Jeder Beitrag bringt Ihnen ein Werkzeug, einen Prozess oder Erkenntnisse aus den Informationssicherheitsvorfällen anderer Unternehmen näher. Mit grundlegendem IT-Verständnis und einer guten Prise Neugier sind Sie hier richtig. Übrigens, «DFIR» steht für «Digital Forensics & Incident Response» und unsere Beiträge fokussieren sich auf pragmatische, im Alltag anwendbare und kostengünstige Ansätze – ganz im Sinne der Blog-Reihe: DFIR, einfach.

DFIR, einfach – Reihe

- DFIR, einfach: Wen ruft man im Cyberernstfall?

- DFIR, einfach: Bitcoin-Adresse als Quelle zusätzlicher Hinweise

- DFIR, einfach: Antivirenprogramm als Kanarienvogel in der Mine

- DFIR, einfach: Analyse von PDF-Dateien

- DFIR, einfach: Analyse von Office-Makros

Über Oneconsult

Die Oneconsult-Unternehmensgruppe ist seit 2003 Ihr renommierter Schweizer Cybersecurity Services Partner mit Büros in der Schweiz und Deutschland und 2000+ weltweit durchgeführten Security-Projekten.

Erhalten Sie kompetente Beratung vom inhabergeführten und herstellerunabhängigen Cybersecurity-Spezialisten mit 40+ hochqualifizierten Cybersecurity Experten, darunter zertifizierte Ethical Hacker / Penetration Tester (OPST, OPSA, OSCP, OSCE, GXPN), IT-Forensiker (GCFA, GCFE, GREM, GNFA), ISO Security Auditoren (ISO 27001 Lead Auditor, ISO 27005 Risk Manager, ISO 27035 Incident Manager) und dedizierte IT Security Researcher, um auch Ihre anspruchsvollsten Herausforderungen im Informationssicherheitsbereich zu bewältigen. Gemeinsam gehen wir Ihre externen und internen Bedrohungen wie Malware-Infektionen, Hacker-Attacken und APT sowie digitalen Betrug und Datenverlust mit Kerndienstleistungen wie Penetration Tests / Ethical Hacking, APT Tests unter Realbedingungen und ISO 27001 Security Audits an. Bei Notfällen können Sie rund um die Uhr (24 h x 365 Tage) auf die Unterstützung des Digital Forensics & Incident Response (DFIR) Expertenteams von Oneconsult zählen.